Polityki, Procesy i Procedury: Klucz do Bezpiecznego Środowiska IT

W dzisiejszych czasach, gdzie technologia jest wszechobecna – od codziennych aplikacji na telefonie po złożone systemy w firmach – bezpieczeństwo informatyczne jest kluczowe dla funkcjonowania każdej organizacji. Ale co to dokładnie oznacza?

Spróbujmy to wyjaśnić w prosty sposób, zrozumiały dla każdego, nawet jeśli nie jesteś ekspertem w tej dziedzinie.

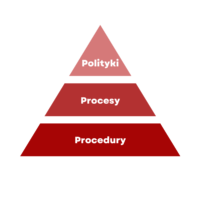

Polityki, Procesy i Procedury – Co To Takiego?

Polityki: Pomyśl o politykach jako o zasadach lub wytycznych, które określają, jak powinno się postępować. Na przykład, firma może mieć politykę, że każdy pracownik musi używać silnego hasła do swojego konta. Polityki te pomagają ustalić, co jest dozwolone, a co nie, w kontekście bezpieczeństwa informatycznego.

Procesy: Proces to zestaw kroków, które trzeba podjąć, aby osiągnąć określony cel. W kontekście bezpieczeństwa informatycznego, procesy mogą obejmować regularne aktualizacje oprogramowania, skanowanie systemów pod kątem wirusów, czy wykonywanie kopii zapasowych danych. Są to działania, które pomagają utrzymać systemy bezpieczne i sprawnie działające.

Procedury: Procedury to szczegółowe instrukcje dotyczące wykonania konkretnych zadań. Na przykład, procedura może określać, jak zmienić hasło na komputerze, jak zgłosić incydent bezpieczeństwa, czy jak zainstalować nowe oprogramowanie. Są to kroki, które należy dokładnie przestrzegać, aby zapewnić bezpieczeństwo.

Kto Odpowiada za Tworzenie Polityk, Procesów i Procedur?

W firmie odpowiedzialność za tworzenie polityk, procesów i procedur spoczywa zazwyczaj na kilku kluczowych rolach:

Zarząd i Kierownictwo: Najwyższe kierownictwo firmy określa ogólne kierunki i priorytety związane z bezpieczeństwem. To oni decydują, jak ważne jest bezpieczeństwo informatyczne i jakie zasoby będą przeznaczone na jego utrzymanie. Co ważne, to nie oni tworzą polityki, to zadanie dla specjalistów i ich bezpośrednich przełożonych. Najwyższe kierownictwo odpowiada za ogłoszenie polityk, informując tym samym wszystkich pracowników o ogolnych zasadach zwiazanych z bezpieczeństwem systemów IT.

Specjaliści IT: w tym administratorzy systemów i sieci, opracowują techniczne aspekty polityk, procesów i procedur. To oni wiedzą, jakie środki techniczne należy zastosować, aby chronić systemy i dane.

Specjaliści ds. Bezpieczeństwa: To osoby, które mają specjalistyczną wiedzę na temat zagrożeń i najlepszych praktyk w zakresie bezpieczeństwa informatycznego. Oni analizują ryzyka i opracowują szczegółowe procedury, które pomagają w ich minimalizacji.

Zespół ds. Zarządzania Ryzykiem: Osoby te oceniają, jakie ryzyka są związane z działalnością firmy i jak można je kontrolować poprzez odpowiednie polityki, procesy i procedury.

Dlaczego To Jest Ważne?

Wyobraź sobie, że w Twojej firmie nie ma żadnych zasad ani ustalonych procedur. Każdy robi, co chce, i nikt nie wie, jak reagować na zagrożenia. To może prowadzić do chaosu i poważnych problemów, takich jak kradzież danych czy ataki hakerskie. Polityki, procesy i procedury są jak zasady gry – pomagają utrzymać porządek i chronią przed niebezpieczeństwami.

Co bardzo ważne, działanie zgodnie ze spisanymi zasadami w szczególność dotyczy zarząd organizacji i najwyższe kierownictwo. To oni dają przykład dobrych praktyk, który jest później powielany przez kolejne szczeble organizacji. Jeśli nawet sam prezes używa smartfona podłączonego pod system MDM, żaden dyrektor, kierownik czy specjalista nie bedzie miał wymówki.

Jak To Działa w Praktyce?

Polityki: Firma może ustalić, że wszystkie urządzenia muszą być zabezpieczone hasłem i że hasła muszą być regularnie zmieniane.

Procesy: Co miesiąc przeprowadza się skanowanie wszystkich komputerów w firmie, aby upewnić się, że nie ma na nich wirusów i że oprogramowanie jest aktualne.

Procedury: Jeśli ktoś zapomni hasła, istnieje procedura, która dokładnie opisuje, jak można je odzyskać lub ustawić nowe.

Te trzy elementy – polityki, procesy i procedury – pomagają firmom chronić swoje dane i systemy przed zagrożeniami. Dzięki nim każdy w organizacji wie, co robić, aby zachować bezpieczeństwo informatyczne.

Mam nadzieję, że teraz rozumiesz, jak ważne są polityki, procesy i procedury w kontekście bezpieczeństwa informatycznego i jak mogą one pomóc w ochronie danych i systemów!